目录

前言

0x01 暗网简介

0x02 I2P网络

0x03 TOR原理

0x04 暗网应用

0x05 匿名货币

0x06 TOR实践

0x07 暗网监控

0x08 结语

在一个月黑风高的晚上,小明在某论坛大肆批评政府,第二天小明刚一睡醒就听见咚咚咚,开门查水表,于是乎小明神秘消失了。

好了,再以网监的角度来看看:

一天,网监局的小红看到了一个网民在网上发了个大肆批判ZF的帖子,心想,这哥们胆子挺大啊?于是联系了那个网络公司,要求调取发帖人IP地址,IP调取结果为122.224.54.112,IPWHOIS登记的所有人为中国电信,好了,网监局小红联系了中国电信,要求查在2014-01-21 03:30分使用122.224.54.112的人,之后中国电信乖乖的配合网监局,交出了小明的家庭地址,浙江省绍兴市XXXXXX ,然后水表就没了。

再切换回小明的角度:

小明心想,老子明明用的是ADSL,动态IP,发完贴就断开了,怎么还tm被查到了,WTF?

在各级ISP的日志服务器上都有留存日志,日志留存时间大概是6个月左右,在AAA服务器上留有你登录认证的用户名,时间,分配的IP地址。依靠这个就能找到谁在哪个时间段使用过哪个IP地址。

阅读全文

Windows 10 的五月更新为 Microsoft Store 应用商店带来了 Python 3.7

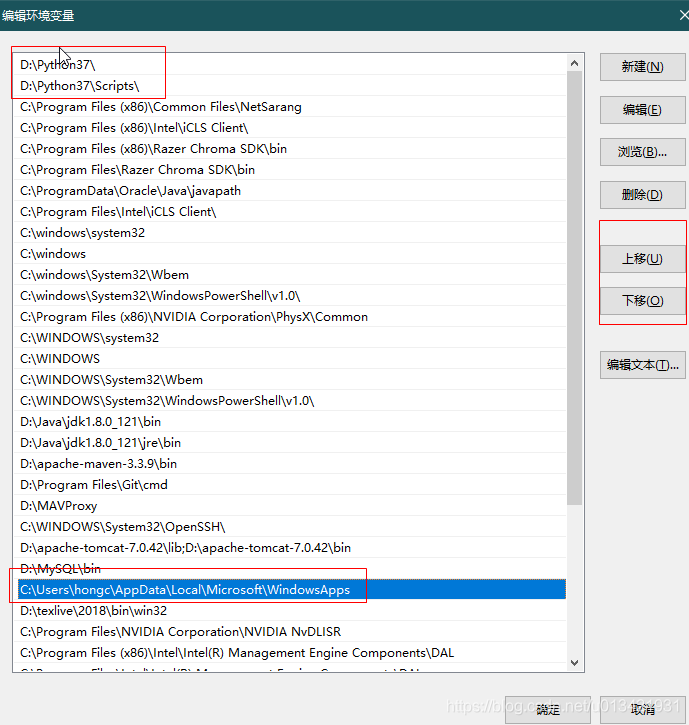

原因是这个环境变量“C:\Users\hongc\AppData\Local\Microsoft\WindowsApps”的优先级比我们创建的python环境变量优先级高

所以我们只需要删除这个环境变量即可

但是为了不影响正常功能

推荐将Python的环境变量放在前面即可

关于这个自解码机制,我们直接以一个例子来进行说明:

样例0:

<input type="button" id="exec_btn" value="exec" οnclick="document.write ('<img src=@ οnerrοr=alert(123) />')" />

我们假设document.write里的值是用户可控的输入,点击后,document.write出现一段img HTML,onerror里的JavaScript会执行。此时陷阱来了,我们现在提供一段HtmlEncode函数如下

样例A:

<script>

function HtmlEncode(str) {

var s = "";

if (str.length == 0) return "";

s = str.replace(/&/g, "&");

s = s.replace(/</g, "<");

s = s.replace(/>/g, ">");

s = s.replace(/\"/g, """);

return s;

}

</script>

<input type="button" id="exec_btn" value="exec" οnclick="document.write (HtmlEncode('<img src=@ οnerrοr=alert(123) />'))" />

我们知道HtmlEncode('<img src=@ οnerrοr=alert(123) />')后的结果是:

<img src=@ οnerrοr=alert(123) />

这个样例A点击后会执行alert(123)吗?下面这个呢?

样例B:

<input type="button" id="exec_btn" value="exec" οnclick="document.write ('<img src=@ οnerrοr=alert(123) />)" />

在样例A和样例B中,document.write的值似乎是一样的?实际结果是样例A点击不会执行alert(123),而是在页面上完整地输出<img src=@ οnerrοr=alert(123) />,而样例B点击后会执行alert(123)。

阅读全文

没错又是EXCEL怪时间。

真所谓事情不怕难,就怕找不到合适的方法。

多条件求和实际上是一件非常简单的事情,只不过我没有找到合适的函数而花费了大把的时间。

具体怎么做呢?就用SUMIFS()函数,且听我细谈。

执行一个脚本直接bash sh就可以,但如果想定期执行任务的话,就得用上crontab了。

crontab在debian中是自带的。一般都是自动启用。

常用功能:

crontab -e 编辑任务

crontab -l 查看任务

crontab -e会出现一个文本文件,第一次使用的时候会要求你选择一个编辑器,随意选择一个顺手的即可。

文本文档可能会出现已有的定时任务,例如acme的脚本:

24 0 * * * “/root/.acme.sh”/acme.sh –cron –home “/root/.acme.sh” > /dev/null

这一条就是一个计划任务,代表着每天0点24分执行一次acme的脚本。

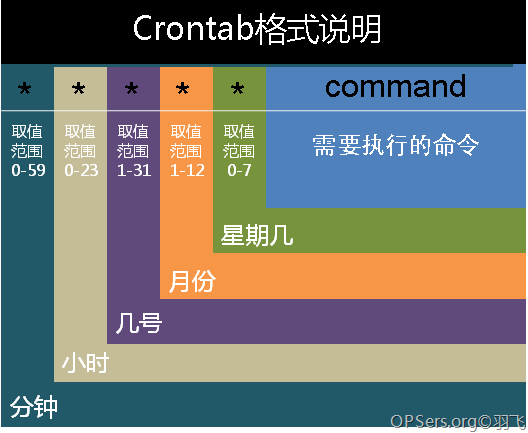

具体的时间设定可以参考这幅图:

在以上各个字段中,还可以使用以下特殊字符:

星号(*):代表所有可能的值,例如month字段如果是星号,则表示在满足其它字段的制约条件后每月都执行该命令操作。

逗号(,):可以用逗号隔开的值指定一个列表范围,例如,“1,2,5,7,8,9”

中杠(-):可以用整数之间的中杠表示一个整数范围,例如“2-6”表示“2,3,4,5,6”

正斜线(/):可以用正斜线指定时间的间隔频率,例如“0-23/2”表示每两小时执行一次。同时正斜线可以和星号一起使用,例如*/10,如果用在minute字段,表示每十分钟执行一次。

阅读全文

Splunk 是面向云的日志搜索引擎。使用 Splunk 可收集、索引和利用所有应用程序、服务器和设备(物理、虚拟和云中)生成的log。

1、创建一个 文件作为swap区:

dd if=/dev/zero of=/swapfile1 bs=1024 count=2000000

名字为/swapfile1 大小为bs*count = 1024*2000000=2G,count代表的是大小,我这里是2G。

2、将其转化为swap文件:

mkswap /swapfile1

3、将其改为只有root权限才能修改:

chown root:root /swapfile1

chmod 0600 /swapfile1

4、将其激活:

swapon /swapfile1