在深圳潮湿的春雨里,我关掉了屏幕,但心好像还留在几百年前那个血色的扬州城。那句“翩翩来时不逢春”在脑海里反复回响,像是一根生锈的针,精准地扎在那些自诩理性的体面人最隐秘的痛点上。

一年前我曾在自己的公众号写下,我自认为是一个贪婪且软弱的人。我看着《饿殍》里的满穗,渴望的是一种能跨越苦难的奇迹。但到了《哀鸿》,当林翩翩出现时,她彻底打碎了我所有的优越感。

我一直很喜欢雷诺阿笔下那些明亮、温暖的少女,比如《康达维斯小姐的画像》,那是被光影呵护的、永恒的纯真。在游戏初期,苏怜烟更像是那一抹被装裱起来的、神圣不可侵犯的艺术品。而林翩翩呢?她带着一身市井的烟火气,带着底层求生的市侩与卑微,甚至带着那层让无数人“生理性不适”的标签,跌跌撞撞地闯进了视野。我们爱抽象的苦难,却怕具体的泥泞。但林翩翩太具体了,具体到她会为了方知宥的一盏灯,在风月场里接客三年;具体到她会在城破之时,用那具被践踏过无数次的身体,去完成最刚烈的献祭。

虎扑上林翩翩那一骑绝尘的9.6分数,是无数和我一样软弱的男人,在现实面前低下的头。我们自诩是“狼”,但真到了生存的十字路口,绝大多数人都会变成那个攥着银子犹豫不决的方知宥。而林翩翩,这个被所有人——甚至被她自己——视为“脏”的女孩,却拥有着全剧最高洁的灵魂。

她不求赎身,不求名分,她唯一的诉求竟然是“罚他永远记住我”。这种带有报复性的深情,是一种近乎绝望的自尊。她看穿了方知宥的懦弱,也看穿了我的虚伪。她死在那场风雪里,其实是把最沉重的道德枷锁留给了活下来的人。

我总是说自己道德水平低,舍不得现在的舒适生活,舍不得那些可以随时享受的昂贵豆子冲出的咖啡,舍不得这个世界的安逸。林翩翩就像一剂剧毒的清醒剂,告诉我:那些所谓的才子佳人、所谓的诗词歌赋,在真正的生存和道义面前,远不如一个游娼的决绝来得震撼。

“青花鱼”这个名字,在深海里应该是自由的。但在现实的逆旅中,我意识到自己不过是另一个方知宥。我无法成为救人的良爷,也没有勇气像林翩翩那样焚烧自己。我唯一能做的,就是在这个寂静的深夜,把这份意难平写下来,承认我的贪婪,也承认我的怯懦。

林翩翩,你没有对不起任何人,你只对不起你自己。而我,会带着你留下的那道血痕,继续在这浮躁的时代里,做一个清醒却无奈的行人。

如果你真的在那个平行世界里活了下来,希望你别再遇见什么秀才,别再等什么春风。

只要活着就好。

IOS系统配置全局代理抓包指南

一、背景

在对iOS应用进行安全测试时,常规的HTTP代理抓包方式(即在Wi-Fi设置中配置代理)常常失效。许多应用为了安全或其它原因,会选择绕过系统代理直接进行网络通信。为了捕获这些直连流量,我们需要一套更底层的全局流量拦截方案。

本方案的核心思路是利用透明代理:通过在iOS设备上使用WireGuard建立VPN连接,将设备的所有网络流量强制发送到电脑上。然后,在Mac上通过防火墙规则,将流经的HTTP/HTTPS流量重定向到Burp Suite,从而实现对所有App的全局抓包,绕开应用层的直连限制。

基于CMExam数据集的ChatGLM4模型微调方法

帮人代工的一个项目,正好深入地学习一下真正的大模型方案,并记录下学习LLM做微调的方法。项目源码已上传github。项目源代码:SFT_GLM4_on_CMExam

一、研究目标

构建并微调一个基于LLM的深度学习模型,使其能够适应医学考试问题的场景。具体来说,本项目的主要目标包括:

1. 利用提示工程和基于LoRA的模型微调技术优化模型,使其能够生成准确且解释性强的答案;

2. 通过实验评估模型在医学考试问题上的表现,并探索不同超参数对模型性能的影响;

[CISCN2019 总决赛 Day1 Web1]滑稽云音乐Writeup详解

这是在某大专CTF社团内部分享的一次赛题讲解。本次赛题引用的是CISCN2019总决赛的滑稽云音乐赛题,涉及WEB+PWN的综合应用,总体难度偏难,因此也是搭了环境之后花了较长时间复现。解题完成后,总结解题思路以及相关的知识点,与大家共享。

阅读全文

WordPress docker升级调整记录

不知不觉博客已经搭建了6年有余,18年到现在,当时使用的WP版本早已过时,虽然可以自动更新到最新版,但是使用的PHP版本较旧,终于到了连自动更新都更不上的时候了。因此萌生了一下重新升级安装一下WP的想法。由于原本的博客就是运行在docker里,因此升级的方法也依赖于容器的重新部署,以下内容仅为个人折腾的记录,并不作为可分享的高质量内容。

小论如何快速隐藏CobaltStrike

原版的CobaltStrike存在某些未授权访问漏洞,以及特征太过于明显,以至于很容易被C2检测器发现。本文记录了一些隐藏特征的方法,这些方法不涉及更改cs底层jar文件,适合小白(指自己)快速部署。

本文目标:从流量、端口、访问页面等方面尽可能隐藏cs流量,运用cdn实现IP隐匿,同时实现linuxC2通讯功能。

实例理解DOM XSS与反射XSS之差

面试总是会问起DOM型xss和反射型xss的差别,可能大多数人会这么说:

DOM XSS 是由于浏览器解析机制导致的漏洞,服务器不参与,而存储型与反射型都需要服务器响应参与

但我觉得光是这么说,很容易对DOM型XSS的理解产生偏差,导致认为DOM型XSS很鸡肋或者很难以利用。

恰逢发现burpsuite官方自己有个做的很好的在线靶场:https://portswigger.net/web-security/all-labs

就用里面的实例来深入理解这两个XSS之差:

极简记录:如何配置WireGuard内网访问

wireguard ,一个新时代的vpn

其主要特征是支持点对点(peer to peer)的访问,或构建一个虚拟局域网。

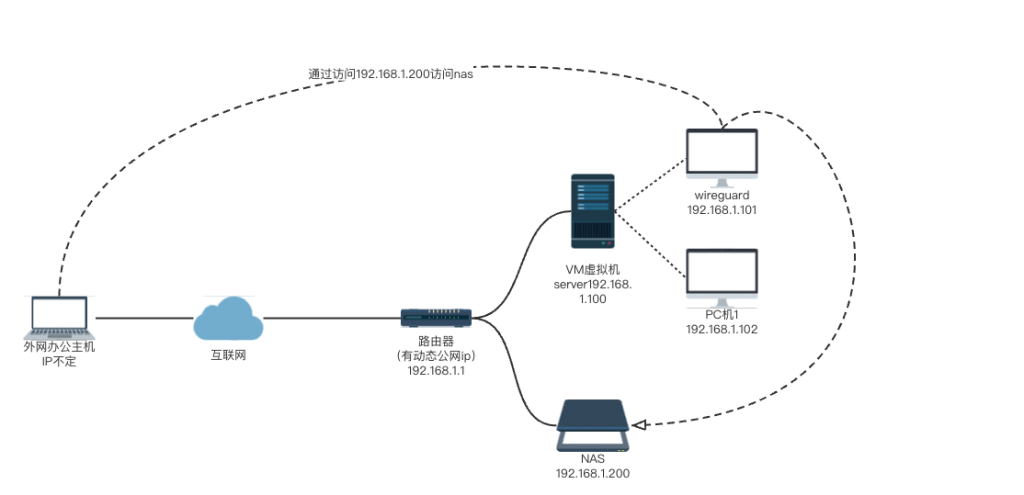

当然,我的主要目标很简单,还是利用wireguard实现最传统的VPN网关功能,也就是连接上wireguard之后可以直接访问路由器后家庭内网的任意主机,大概拓扑如下:

记一次金山信息泄露+github源码泄露getshell

挺有趣的一次挖洞过程,涉及到的挖洞水平不难,但是还是挺巧妙的,还是和大伙儿分享一下

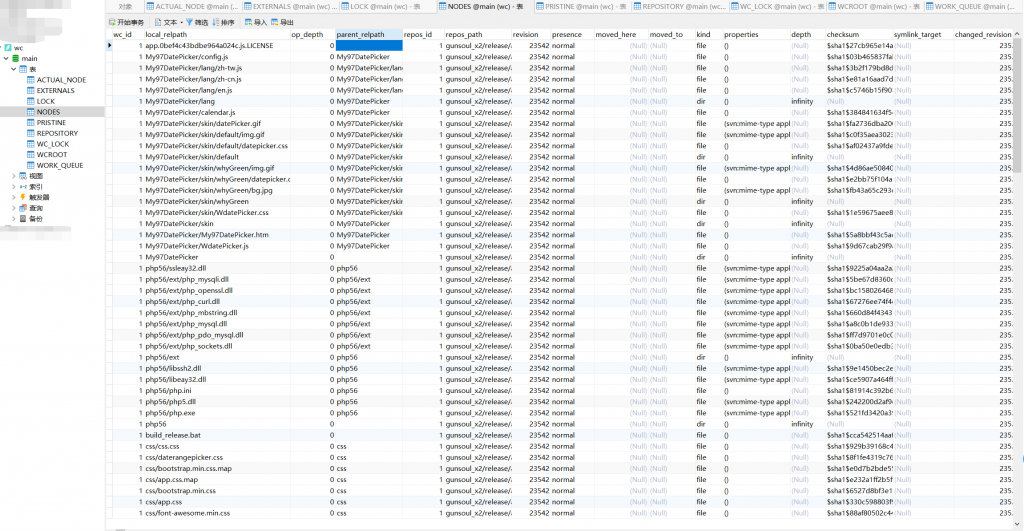

1.SVN泄露

首先自然是子域名收集,发现存在一个很长的二级域名:

*打码*.kingsoft.com

因为是带着xray扫的,所以直接发现.svn/entries可访问,存在SVN信息泄露

进一步利用,主要是访问https://*打码*.kingsoft.com/.svn/wc.db 可获取svn数据库信息

db文件可通过数据库读取软件打开,可以清晰看到网站文件结构:

阅读全文

使用XRAY多进程批量扫描

前提是需要通过某种方法收集到域名信息,

原本的想法是oneforall(subfinder)+nmap+httpx,

后来看到这篇文章如何利用xray、burp、lsc构成自动化挖src平台

发现LangSrcCurise似乎也不错,就直接拿这个用好了。需要配置好数据库信息,然后多进程就可以跑起来了。

阅读全文